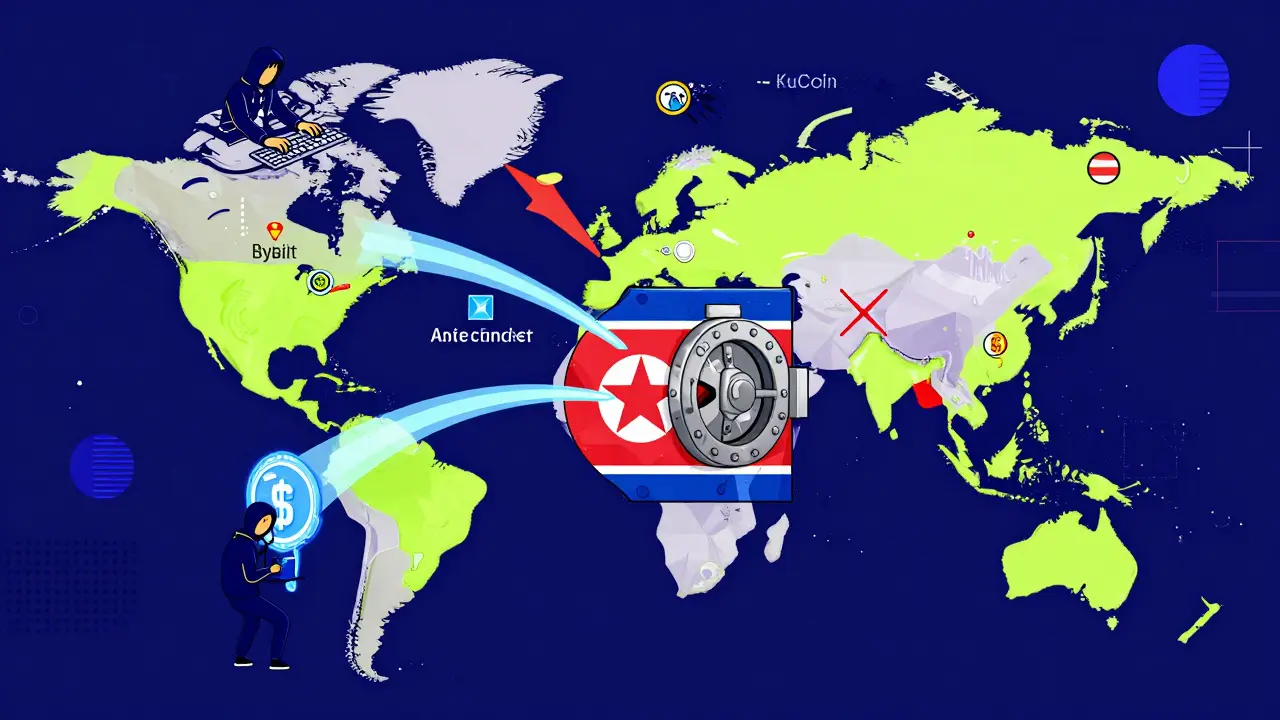

La Corée du Nord ne finance pas ses programmes d’armes nucléaires et de missiles balistiques avec des ventes de charbon ou des exportations de poisson. Elle le fait avec des cryptomonnaies volées. Chaque année, des centaines de millions de dollars disparaissent des portefeuilles d’échanges, des startups et même des particuliers - et finissent dans les coffres du régime de Pyongyang. Ce n’est pas du crime organisé. C’est de la guerre économique, menée par des hackers bien équipés, bien formés, et directement soutenus par l’État.

Comment ça marche ?

Le processus est simple, mais efficace. D’abord, les hackers nord-coréens ciblent des plateformes de cryptomonnaies mal protégées. Ils volent des clés privées, piègent des employés avec de faux CV, ou infectent des logiciels via des attaques de type supply chain. Une fois le vol accompli, les fonds sont transférés à travers des dizaines de portefeuilles intermédiaires. Puis, ils passent par des mixers - des services qui mélangent des cryptomonnaies provenant de sources différentes pour effacer leur trace. Enfin, les fonds sont convertis en monnaie classique ou en Bitcoin, et envoyés vers des comptes contrôlés par l’armée ou les services secrets nord-coréens.Entre 2017 et 2023, les agences de renseignement occidentales estiment que la Corée du Nord a volé environ 3 milliards de dollars en cryptomonnaies. Ce n’est pas un chiffre aléatoire. C’est l’équivalent du budget annuel de son programme nucléaire. Chaque hack, chaque attaque, chaque piratage de portefeuille, contribue directement à l’essai d’une nouvelle tête nucléaire ou à la fabrication d’un missile intercontinental.

Qui sont les hackers ?

Le groupe le plus connu s’appelle Lazarus. Il est aussi appelé APT38 ou TraderTraitor. Ce n’est pas un groupe de jeunes geeks dans un sous-sol. C’est une unité de l’agence de renseignement nord-coréenne, la Bureau général de l’intelligence. Ces hackers sont formés dès l’adolescence dans des écoles militaires spécialisées. Ils parlent anglais, japonais, coréen du Sud, et maîtrisent les protocoles blockchain comme d’autres maîtrisent les armes.Ils ne frappent pas au hasard. Ils ciblent les échanges de cryptomonnaies les plus populaires : Bybit, KuCoin, Axie Infinity. En 2024, ils ont volé 1 580 bitcoins en une seule opération. Ces bitcoins sont toujours stockés dans six adresses publiques, visibles sur la blockchain. Les autorités américaines les ont identifiées : 3LU8wRu4ZnXP4UM8Yo6kkTiGHM9BubgyiG, 39idqitN9tYNmq3wYanwg3MitFB5TZCjWu, 3AAUBbKJorvNhEUFhKnep9YTwmZECxE4Nk, 3PjNaSeP8GzLjGeu51JR19Q2Lu8W2Te9oc, 3NbdrezMzAVVfXv5MTQJn4hWqKhYCTCJoB, et 34VXKa5upLWVYMXmgid6bFM4BaQXHxSUoL. Elles contiennent toujours plus de 40 millions de dollars en Bitcoin.

Comment ils se font embaucher

Ce n’est pas seulement du hacking technique. C’est aussi du hacking social. Les hackers nord-coréens se font passer pour des développeurs canadiens, des ingénieurs japonais ou des employés de l’ONU. Ils envoient des CV parfaitement rédigés, passent des entretiens vidéo avec des entreprises de technologie, et obtiennent des accès internes. Une fois dans l’entreprise, ils installent des logiciels espions, volent des clés d’accès, ou dérobent des mots de passe de portefeuilles. En 2023, un développeur a été embauché par une startup de San Francisco… en pensant qu’il travaillait pour une entreprise américaine. Il travaillait pour Pyongyang.Le défi des sanctions

Les Nations Unies ont imposé des sanctions économiques à la Corée du Nord depuis plus de dix ans. Elles interdisent les exportations de charbon, de pétrole, d’armes. Mais elles ne peuvent pas bloquer une transaction sur une blockchain. La cryptomonnaie n’a pas de banque centrale. Pas de contrôleur. Pas de frontière. Une fois qu’un vol est effectué, il est presque impossible de l’arrêter. Les mixers comme Tornado Cash rendent les transactions non traçables. Et les plateformes décentralisées (DeFi) n’ont pas de politiques de conformité. Pas de KYC. Pas de vérification d’identité. C’est le terrain idéal pour un État qui veut contourner les sanctions.

Les réponses internationales

Les États-Unis ont réagi. Le FBI publie régulièrement des alertes aux échanges de cryptomonnaies. Le Département du Trésor a gelé plusieurs adresses liées à Lazarus. Le Congrès a voté des fonds pour renforcer la cybersécurité des plateformes. Le Sénateur Elizabeth Warren a déclaré : « La Corée du Nord utilise les cryptomonnaies pour acheter des ogives nucléaires. Ce n’est pas une menace future. C’est une menace aujourd’hui. »La Corée du Sud et le Japon ont lancé un groupe de travail conjoint avec les États-Unis pour partager des données sur les attaques. En 2024, la Corée du Sud a adopté une nouvelle stratégie : au lieu de simplement défendre ses réseaux, elle commence à attaquer. Des unités de cyberguerre sont formées pour infiltrer les réseaux de hackers nord-coréens. Ce n’est pas de la vengeance. C’est de la survie.

Quel avenir ?

Les experts s’accordent sur un point : les vols de cryptomonnaies par la Corée du Nord vont seulement augmenter. Pourquoi ? Parce que ça marche. C’est rentable. C’est difficile à arrêter. Et les régulateurs sont encore en retard. Tant que les plateformes de cryptomonnaies n’imposeront pas des contrôles stricts sur les transactions, tant que les mixers resteront opaques, tant que les gouvernements n’agiront pas ensemble, Pyongyang continuera à financer ses armes avec des clés privées volées.Le prochain grand hack ne sera pas un événement isolé. Ce sera une nouvelle étape dans la transformation de la guerre du 21e siècle. Ce n’est plus la bombe atomique qui menace. C’est le code malveillant. Et il est écrit à Pyongyang.

Pourquoi la Corée du Nord utilise-t-elle les cryptomonnaies au lieu de l’argent traditionnel ?

Parce que les systèmes bancaires traditionnels sont sous surveillance internationale. Les transferts d’argent, les virements, les transactions en dollars ou en euros sont suivis par les banques, les gouvernements et les agences de renseignement. Les cryptomonnaies, elles, circulent sur des réseaux décentralisés. Pas de banque. Pas de trace officielle. C’est comme une porte dérobée dans un système fermé. La Corée du Nord utilise cette faille pour éviter les sanctions et financer ses programmes militaires sans être détectée.

Quels sont les groupes de hackers nord-coréens les plus actifs ?

Le groupe le plus connu est Lazarus, aussi appelé APT38 ou TraderTraitor. Il est directement lié à la Direction générale de l’intelligence nord-coréenne. Ce groupe a été impliqué dans les vols les plus importants, notamment ceux de la plateforme Bybit, de la blockchain Axie Infinity et de plusieurs échanges décentralisés. Ils utilisent des techniques avancées de phishing, de social engineering et d’infiltration logicielle. Des centaines de hackers y travaillent, répartis dans le monde entier.

Comment les autorités tentent-elles de bloquer ces vols ?

Les États-Unis, la Corée du Sud et le Japon partagent des données sur les adresses blockchain suspectes. Le FBI traque les mouvements de fonds en temps réel. Le Département du Trésor a gelé des milliers d’adresses liées à Lazarus. Des récompenses de jusqu’à 15 millions de dollars sont offertes pour des informations permettant de démanteler ces réseaux. Certains échanges ont commencé à bloquer les transactions provenant d’adresses connues comme dangereuses. Mais ce n’est pas suffisant : les hackers changent constamment d’adresses et utilisent des mixers pour masquer leur origine.

Les cryptomonnaies sont-elles dangereuses par nature ?

Non. Les cryptomonnaies ne sont pas intrinsèquement dangereuses. Elles sont un outil, comme un couteau ou un téléphone. Le problème, c’est que les réglementations sont en retard. Les plateformes décentralisées n’ont pas d’obligation de vérifier l’identité des utilisateurs. Les mixers permettent de dissimuler l’origine des fonds. Tant que ces failles existent, les États malveillants comme la Corée du Nord en profiteront. La solution n’est pas d’interdire les cryptomonnaies, mais de les réguler intelligemment.

Quels sont les signes qu’une entreprise a été ciblée par un hacker nord-coréen ?

Plusieurs signaux : des tentatives de connexion inhabituelles depuis des pays à haut risque, des demandes d’embauche de développeurs avec des profils trop parfaits, des logiciels installés sans vérification, ou des transferts de fonds vers des adresses Bitcoin connues comme liées à Lazarus. Si une entreprise a subi un vol de cryptomonnaies et que les fonds ont été transférés vers les six adresses publiques identifiées par le FBI, il y a 90 % de chances que ce soit l’œuvre de la Corée du Nord.

La guerre du 21e siècle ne se joue plus sur les champs de bataille. Elle se joue dans les lignes de code. Et la Corée du Nord est en train de gagner.