Imaginez un monde où vos données bancaires, vos secrets d'État ou vos transactions blockchain sont déchiffrés aussi facilement qu'on ouvre une porte sans verrou. Ce n'est pas de la science-fiction, c'est la réalité que nous approchons rapidement. En mai 2026, la course contre la montre est lancée. Les ordinateurs classiques ne sont plus suffisants pour protéger nos systèmes numériques face à la puissance grandissante du calcul quantique.

La sécurité résistante aux ordinateurs quantiques, souvent appelée cryptographie post-quantique (PQC), n'est plus une option lointaine. C'est devenu le sujet brûlant des salles de réunion des entreprises technologiques et des gouvernements. Pourquoi ? Parce que les algorithmes de chiffrement actuels, qui protègent internet depuis des décennies, sont vulnérables. Un ordinateur quantique suffisamment puissant pourrait briser ces codes en quelques heures, là où cela prendrait des milliards d'années à un supercalculateur classique.

Pourquoi la Menace Quantique Est-Urgente Dès Maintenant

Beaucoup pensent encore que comme les ordinateurs quantiques pratiques n'existent pas encore, il n'y a pas de risque immédiat. C'est une erreur dangereuse. Le vrai danger s'appelle « récolter maintenant, déchiffrer plus tard ». Les adversaires, qu'ils soient des États-nations ou des groupes criminels organisés, stockent déjà aujourd'hui des données chiffrées sensibles. Ils attendent simplement que la technologie quantique soit assez mature pour casser le chiffrement et lire ces informations.

Considérez les données suivantes :

- Les secrets gouvernementaux qui doivent rester confidentiels pendant 30 ans.

- Les dossiers médicaux personnels protégés par des lois strictes.

- Les clés privées des portefeuilles blockchain qui gèrent des actifs numériques précieux.

Dr Michele Mosca, expert en informatique quantique à l'Université de Waterloo, a prédit une probabilité sur sept que les outils fondamentaux de cryptographie à clé publique soient cassés d'ici 2026. D'ici 2031, cette probabilité atteint 50 %. Ces chiffres ne sont pas des spéculations vagues ; ils sont basés sur la trajectoire actuelle de développement hardware. Si vous gardez des données critiques, elles sont déjà compromises si elles utilisent un chiffrement standard non mis à jour.

Comment Fonctionne la Cryptographie Post-Quantique

Les ordinateurs quantiques utilisent des qubits, qui peuvent exister dans plusieurs états simultanément grâce à la superposition quantique. Cela leur permet de résoudre certains problèmes mathématiques exponentiellement plus vite que les ordinateurs classiques. Deux algorithmes célèbres illustrent cette menace :

- Algorithme de Shor : Il peut factoriser de grands nombres entiers et résoudre des logarithmes discrets. Cela rend obsolètes les standards actuels comme RSA et ECC (Cryptographie à Courbe Elliptique).

- Algorithme de Grover : Il accélère la recherche dans des bases de données non structurées, affaiblissant les méthodes de chiffrement symétrique comme AES. Cependant, AES reste sûr si on double simplement la taille de la clé.

La cryptographie post-quantique repose sur des problèmes mathématiques différents, considérés comme difficiles même pour les ordinateurs quantiques. Voici les principales familles d'algorithmes étudiées :

- Cryptographie basée sur les réseaux (Lattice-based) : Utilise la géométrie des réseaux multidimensionnels. C'est la famille la plus prometteuse actuellement.

- Cryptographie basée sur les hachages : Fiable mais produit des signatures très volumineuses.

- Cryptographie basée sur les codes : S'appuie sur la théorie des codes correcteurs d'erreurs.

- Cryptographie polynomiale multivariée : Utilise des systèmes d'équations polynomiales complexes.

Le Rôle Central de NIST dans la Standardisation

En 2024 et début 2026, l'Institut national américain des normes et de la technologie (NIST) a joué un rôle crucial en sélectionnant les algorithmes gagnants après plusieurs années d'évaluation rigoureuse. Cette normalisation internationale est vitale car elle permet aux développeurs et aux entreprises de savoir exactement quelles technologies adopter sans avoir à réinventer la roue.

Voici les champions identifiés par NIST pour une adoption large :

| Algorithme | Fonction Principale | Famille Mathématique | Caractéristique Clé |

|---|---|---|---|

| CRYSTALS-Kyber | Échange de clés / Chiffrement | Réseaux (Lattice) | Taille de clé modérée, performance rapide |

| CRYSTALS-Dilithium | Signatures Numériques | Réseaux (Lattice) | Signature plus grande que RSA/ECC |

| SPHINCS+ | Signatures Numériques (Alternative) | Hachage | Sécurité basée uniquement sur la fonction de hachage |

Ces algorithmes ne visent pas seulement à résister aux attaques quantiques, mais aussi aux attaques classiques. Ils doivent fonctionner avec les protocoles de communication existants comme TLS/SSL pour garantir une transition fluide.

Impact Spécifique sur la Blockchain

La technologie blockchain est particulièrement vulnérable car elle repose entièrement sur la cryptographie à clé publique. Dans Bitcoin ou Ethereum, votre adresse publique est dérivée de votre clé privée via ECC. Si un attaquant quantique utilise l'algorithme de Shor, il peut déduire votre clé privée à partir de votre adresse publique visible sur le registre distribué.

Cela signifie quoi concrètement ?

- Perte de contrôle des fonds : Quelqu'un d'autre pourrait signer des transactions à votre place.

- Invalidation des preuves : Les mécanismes de consensus qui reposent sur des signatures numériques pourraient être contrefaits.

- Irrévocabilité compromise : Une fois qu'une transaction est validée par une signature faible, elle ne peut pas être annulée, même si la fraude est détectée plus tard.

Heureusement, la communauté blockchain travaille activement sur des solutions. De nombreuses blockchains de nouvelle génération intègrent déjà des signatures résistantes au quantique, comme celles basées sur Dilithium ou SPHINCS+. Pour les anciennes blockchains, des mises à niveau de protocole (forks) seront nécessaires pour migrer vers des adresses compatibles PQC.

Défis Pratiques de la Migration

Passer à la cryptographie post-quantique n'est pas aussi simple que de changer une ligne de code. Il y a des compromis significatifs à gérer :

- Taille des données : Les signatures et les clés PQC sont souvent beaucoup plus grandes. Par exemple, une signature Dilithium peut être jusqu'à 5 fois plus volumineuse qu'une signature ECDSA. Cela impacte la bande passante réseau et l'espace de stockage, surtout critique pour les blockchains où chaque octet compte.

- Performance : Certains algorithmes PQC demandent plus de puissance de calcul pour générer ou vérifier des signatures. Cela peut ralentir les transactions ou augmenter la latence dans les applications temps réel.

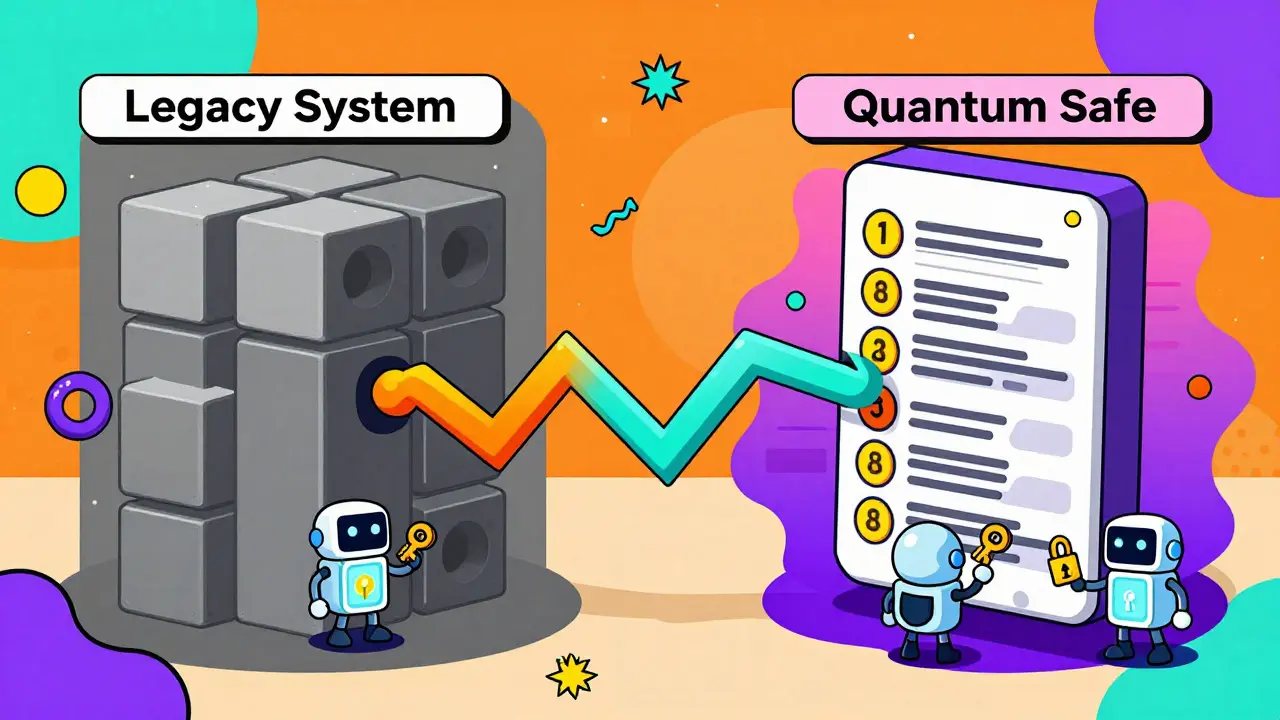

- Compatibilité : Intégrer ces nouveaux algorithmes dans des systèmes hérités (legacy systems) nécessite des tests approfondis. Vous ne pouvez pas simplement remplacer RSA par Kyber sans vérifier que tous les composants intermédiaires supportent les nouvelles tailles de blocs.

Une stratégie courante consiste à utiliser un approche hybride pendant la période de transition. Cela combine un algorithme classique (comme ECC) avec un algorithme post-quantique (comme Kyber). Si l'un des deux échoue, l'autre offre toujours une couche de protection. Cette méthode réduit le risque tout en permettant aux systèmes de s'adapter progressivement.

Conseils pour Sécuriser Vos Systèmes Aujourd'hui

N'attendez pas que la première machine quantique capable de casser RSA sorte du laboratoire. Voici comment agir dès maintenant :

- Inventoriez vos actifs : Identifiez quelles données ont une durée de vie longue (> 10 ans). Ce sont les premières à nécessiter une protection PQC.

- Testez les pilotes : Expérimentez avec les bibliothèques open-source implémentant Kyber et Dilithium dans vos environnements de test.

- Formez vos équipes : La cryptographie post-quantique introduit de nouveaux concepts mathématiques. Vos ingénieurs doivent comprendre les implications de la taille des clés et des performances.

- Planifiez la migration : Développez un plan phasé. Commencez par les communications externes (TLS), puis passez aux signatures internes et enfin aux systèmes de stockage de données.

Les entreprises comme IBM et Fortanix proposent déjà des solutions commerciales pour sécuriser les infrastructures critiques. Pour les développeurs blockchain, surveillez les propositions d'amélioration (BIPs ou EIPs) qui intègrent la résistance quantique.

L'Avenir de la Sécurité Numérique

La cryptographie post-quantique n'est pas une destination finale, c'est un processus continu. La recherche se poursuit pour optimiser les algorithmes existants et découvrir de nouvelles approches mathématiques. Des initiatives gouvernementales mondiales poussent à l'adoption rapide, créant un environnement réglementaire où la conformité deviendra obligatoire plutôt qu'optionnelle.

À mesure que l'industrie évolue, nous verrons probablement émerger des standards spécifiques pour certaines industries, comme la finance ou la santé, qui ont des exigences de confidentialité plus strictes. La collaboration entre chercheurs académiques, organismes de normalisation comme NIST et acteurs industriels sera essentielle pour maintenir la confiance dans l'économie numérique.

Quand les ordinateurs quantiques casseront-ils réellement le chiffrement actuel ?

Il n'y a pas de date fixe, mais les experts estiment que les ordinateurs quantiques capables de casser RSA ou ECC pourraient apparaître entre 2030 et 2035. Cependant, la menace immédiate vient du modèle « récolter maintenant, déchiffrer plus tard », ce qui signifie que les données chiffrées aujourd'hui avec des méthodes faibles sont déjà à risque pour l'avenir.

Est-ce que AES est sécurisé contre les ordinateurs quantiques ?

Oui, mais avec une condition. L'algorithme de Grover peut accélérer les attaques par force brute sur AES, mais cet effet est linéaire plutôt qu'exponentiel. En doublant la taille de la clé (par exemple, passer d'AES-128 à AES-256), vous maintenez un niveau de sécurité équivalent face aux menaces quantiques. AES-256 est considéré comme résistant au quantique.

Pourquoi la blockchain est-elle plus vulnérable que les autres systèmes ?

Dans la plupart des systèmes traditionnels, votre clé privée reste secrète sur votre appareil. Sur une blockchain, votre clé publique est visible par tous sur le registre distribué. Un attaquant quantique peut utiliser cette clé publique pour calculer votre clé privée grâce à l'algorithme de Shor, lui donnant ainsi un contrôle total sur vos fonds associés.

Quelle est la différence entre Kyber et Dilithium ?

Kyber est conçu pour l'échange de clés et le chiffrement symétrique, permettant à deux parties de partager un secret commun de manière sécurisée. Dilithium, quant à lui, est utilisé pour les signatures numériques, permettant de prouver l'authenticité d'un message ou d'une transaction sans révéler la clé privée. Les deux sont basés sur la cryptographie des réseaux (lattice-based).

Dois-je migrer immédiatement vers la cryptographie post-quantique ?

Vous devriez commencer la planification et les tests dès maintenant, surtout si vous gérez des données sensibles à long terme. Une migration complète peut prendre plusieurs années en raison des défis techniques de compatibilité et de performance. Adopter une approche hybride (classique + post-quantique) est recommandé pour réduire les risques pendant la transition.